ਇੱਕ Amazon Web Services (AWS) ਉਪਭੋਗਤਾ ਦੇ ਰੂਪ ਵਿੱਚ, ਇਹ ਸਮਝਣਾ ਮਹੱਤਵਪੂਰਨ ਹੈ ਕਿ ਸੁਰੱਖਿਆ ਸਮੂਹ ਕਿਵੇਂ ਕੰਮ ਕਰਦੇ ਹਨ ਅਤੇ ਵਧੀਆ ਅਮਲ ਉਹਨਾਂ ਨੂੰ ਸਥਾਪਤ ਕਰਨ ਲਈ.

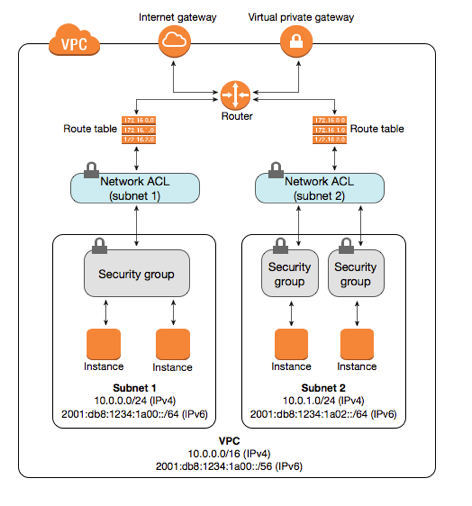

ਸੁਰੱਖਿਆ ਸਮੂਹ ਤੁਹਾਡੀਆਂ AWS ਮੌਕਿਆਂ ਲਈ ਫਾਇਰਵਾਲ ਵਜੋਂ ਕੰਮ ਕਰਦੇ ਹਨ, ਤੁਹਾਡੇ ਮੌਕਿਆਂ ਲਈ ਅੰਦਰ ਵੱਲ ਅਤੇ ਬਾਹਰ ਜਾਣ ਵਾਲੇ ਟ੍ਰੈਫਿਕ ਨੂੰ ਨਿਯੰਤਰਿਤ ਕਰਦੇ ਹਨ।

ਇਸ ਬਲੌਗ ਪੋਸਟ ਵਿੱਚ, ਅਸੀਂ ਚਾਰ ਮਹੱਤਵਪੂਰਨ ਸੁਰੱਖਿਆ ਸਮੂਹ ਦੇ ਸਭ ਤੋਂ ਵਧੀਆ ਅਭਿਆਸਾਂ 'ਤੇ ਚਰਚਾ ਕਰਾਂਗੇ ਜੋ ਤੁਹਾਨੂੰ ਆਪਣੇ ਡੇਟਾ ਨੂੰ ਸੁਰੱਖਿਅਤ ਰੱਖਣ ਲਈ ਪਾਲਣਾ ਕਰਨੀ ਚਾਹੀਦੀ ਹੈ।

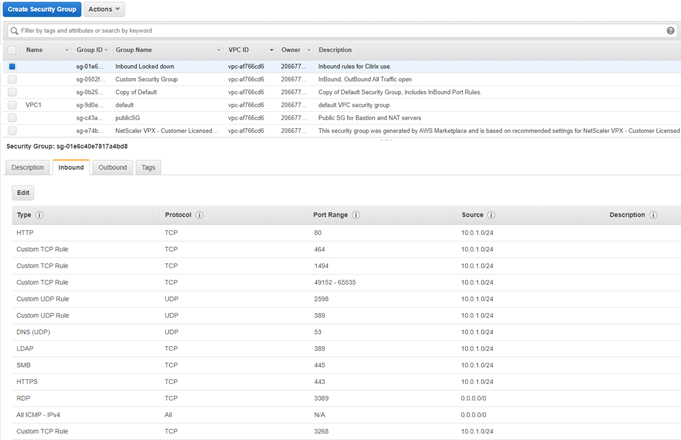

ਇੱਕ ਸੁਰੱਖਿਆ ਸਮੂਹ ਬਣਾਉਣ ਵੇਲੇ, ਤੁਹਾਨੂੰ ਇੱਕ ਨਾਮ ਅਤੇ ਵਰਣਨ ਦੇਣ ਦੀ ਲੋੜ ਹੋਵੇਗੀ। ਨਾਮ ਕੁਝ ਵੀ ਹੋ ਸਕਦਾ ਹੈ ਜੋ ਤੁਸੀਂ ਚਾਹੁੰਦੇ ਹੋ, ਪਰ ਵਰਣਨ ਮਹੱਤਵਪੂਰਨ ਹੈ ਕਿਉਂਕਿ ਇਹ ਬਾਅਦ ਵਿੱਚ ਸੁਰੱਖਿਆ ਸਮੂਹ ਦੇ ਉਦੇਸ਼ ਨੂੰ ਯਾਦ ਰੱਖਣ ਵਿੱਚ ਤੁਹਾਡੀ ਮਦਦ ਕਰੇਗਾ। ਸੁਰੱਖਿਆ ਸਮੂਹ ਨਿਯਮਾਂ ਦੀ ਸੰਰਚਨਾ ਕਰਦੇ ਸਮੇਂ, ਤੁਹਾਨੂੰ ਪ੍ਰੋਟੋਕੋਲ (TCP, UDP, ਜਾਂ ICMP), ਪੋਰਟ ਰੇਂਜ, ਸਰੋਤ (ਕਿਤੇ ਵੀ ਜਾਂ ਖਾਸ) ਨਿਰਧਾਰਤ ਕਰਨ ਦੀ ਲੋੜ ਹੋਵੇਗੀ IP ਪਤਾ), ਅਤੇ ਕੀ ਟ੍ਰੈਫਿਕ ਦੀ ਆਗਿਆ ਦੇਣੀ ਹੈ ਜਾਂ ਇਨਕਾਰ ਕਰਨਾ ਹੈ। ਸਿਰਫ਼ ਭਰੋਸੇਯੋਗ ਸਰੋਤਾਂ ਤੋਂ ਟ੍ਰੈਫਿਕ ਦੀ ਇਜਾਜ਼ਤ ਦੇਣਾ ਮਹੱਤਵਪੂਰਨ ਹੈ ਜੋ ਤੁਸੀਂ ਜਾਣਦੇ ਹੋ ਅਤੇ ਉਮੀਦ ਕਰਦੇ ਹੋ।

ਸੁਰੱਖਿਆ ਸਮੂਹਾਂ ਦੀ ਸੰਰਚਨਾ ਕਰਦੇ ਸਮੇਂ ਚਾਰ ਸਭ ਤੋਂ ਆਮ ਗਲਤੀਆਂ ਕੀ ਹਨ?

ਸੁਰੱਖਿਆ ਸਮੂਹਾਂ ਦੀ ਸੰਰਚਨਾ ਕਰਦੇ ਸਮੇਂ ਕੀਤੀਆਂ ਗਈਆਂ ਸਭ ਤੋਂ ਆਮ ਗਲਤੀਆਂ ਵਿੱਚੋਂ ਇੱਕ ਸਪੱਸ਼ਟ ਇਨਕਾਰ ਸਾਰੇ ਨਿਯਮ ਨੂੰ ਜੋੜਨਾ ਭੁੱਲਣਾ ਹੈ।

ਮੂਲ ਰੂਪ ਵਿੱਚ, AWS ਸਾਰੇ ਟ੍ਰੈਫਿਕ ਦੀ ਇਜਾਜ਼ਤ ਦੇਵੇਗਾ ਜਦੋਂ ਤੱਕ ਇਸ ਨੂੰ ਅਸਵੀਕਾਰ ਕਰਨ ਲਈ ਕੋਈ ਸਪੱਸ਼ਟ ਨਿਯਮ ਨਹੀਂ ਹੈ। ਜੇਕਰ ਤੁਸੀਂ ਸਾਵਧਾਨ ਨਹੀਂ ਹੋ ਤਾਂ ਇਸ ਨਾਲ ਅਚਾਨਕ ਡਾਟਾ ਲੀਕ ਹੋ ਸਕਦਾ ਹੈ। ਆਪਣੀ ਸੁਰੱਖਿਆ ਸਮੂਹ ਸੰਰਚਨਾ ਦੇ ਅੰਤ ਵਿੱਚ ਇੱਕ ਅਸਵੀਕਾਰ ਸਾਰੇ ਨਿਯਮ ਨੂੰ ਜੋੜਨਾ ਹਮੇਸ਼ਾ ਯਾਦ ਰੱਖੋ ਤਾਂ ਜੋ ਇਹ ਯਕੀਨੀ ਬਣਾਇਆ ਜਾ ਸਕੇ ਕਿ ਸਿਰਫ਼ ਤੁਹਾਡੇ ਦੁਆਰਾ ਸਪਸ਼ਟ ਤੌਰ 'ਤੇ ਇਜਾਜ਼ਤ ਦਿੱਤੀ ਗਈ ਟ੍ਰੈਫਿਕ ਹੀ ਤੁਹਾਡੀਆਂ ਸਥਿਤੀਆਂ ਤੱਕ ਪਹੁੰਚਣ ਦੇ ਯੋਗ ਹੈ।

ਇੱਕ ਹੋਰ ਆਮ ਗਲਤੀ ਬਹੁਤ ਜ਼ਿਆਦਾ ਆਗਿਆਕਾਰੀ ਨਿਯਮਾਂ ਦੀ ਵਰਤੋਂ ਕਰ ਰਹੀ ਹੈ।

ਉਦਾਹਰਨ ਲਈ, ਪੋਰਟ 80 (ਵੈੱਬ ਟ੍ਰੈਫਿਕ ਲਈ ਡਿਫੌਲਟ ਪੋਰਟ) 'ਤੇ ਸਾਰੇ ਟ੍ਰੈਫਿਕ ਦੀ ਇਜਾਜ਼ਤ ਦੇਣ ਦੀ ਸਿਫ਼ਾਰਸ਼ ਨਹੀਂ ਕੀਤੀ ਜਾਂਦੀ ਕਿਉਂਕਿ ਇਹ ਤੁਹਾਡੀ ਸਥਿਤੀ ਨੂੰ ਹਮਲੇ ਲਈ ਖੁੱਲ੍ਹਾ ਛੱਡਦਾ ਹੈ। ਜੇਕਰ ਸੰਭਵ ਹੋਵੇ, ਤਾਂ ਆਪਣੇ ਸੁਰੱਖਿਆ ਸਮੂਹ ਨਿਯਮਾਂ ਦੀ ਸੰਰਚਨਾ ਕਰਦੇ ਸਮੇਂ ਜਿੰਨਾ ਸੰਭਵ ਹੋ ਸਕੇ ਖਾਸ ਹੋਣ ਦੀ ਕੋਸ਼ਿਸ਼ ਕਰੋ। ਸਿਰਫ਼ ਉਸ ਟ੍ਰੈਫਿਕ ਦੀ ਇਜਾਜ਼ਤ ਦਿਓ ਜਿਸਦੀ ਤੁਹਾਨੂੰ ਬਿਲਕੁਲ ਲੋੜ ਹੈ ਅਤੇ ਹੋਰ ਕੁਝ ਨਹੀਂ।

ਆਪਣੇ ਸੁਰੱਖਿਆ ਸਮੂਹਾਂ ਨੂੰ ਅੱਪ-ਟੂ-ਡੇਟ ਰੱਖਣਾ ਮਹੱਤਵਪੂਰਨ ਹੈ।

ਜੇਕਰ ਤੁਸੀਂ ਆਪਣੀ ਐਪਲੀਕੇਸ਼ਨ ਜਾਂ ਬੁਨਿਆਦੀ ਢਾਂਚੇ ਵਿੱਚ ਬਦਲਾਅ ਕਰਦੇ ਹੋ, ਤਾਂ ਆਪਣੇ ਸੁਰੱਖਿਆ ਸਮੂਹ ਨਿਯਮਾਂ ਨੂੰ ਉਸ ਮੁਤਾਬਕ ਅੱਪਡੇਟ ਕਰਨਾ ਯਕੀਨੀ ਬਣਾਓ। ਉਦਾਹਰਨ ਲਈ, ਜੇਕਰ ਤੁਸੀਂ ਆਪਣੀ ਉਦਾਹਰਣ ਵਿੱਚ ਇੱਕ ਨਵੀਂ ਸੇਵਾ ਜੋੜਦੇ ਹੋ, ਤਾਂ ਤੁਹਾਨੂੰ ਉਸ ਸੇਵਾ ਲਈ ਆਵਾਜਾਈ ਦੀ ਆਗਿਆ ਦੇਣ ਲਈ ਸੁਰੱਖਿਆ ਸਮੂਹ ਨਿਯਮਾਂ ਨੂੰ ਅੱਪਡੇਟ ਕਰਨ ਦੀ ਲੋੜ ਹੋਵੇਗੀ। ਅਜਿਹਾ ਕਰਨ ਵਿੱਚ ਅਸਫਲ ਰਹਿਣ ਨਾਲ ਤੁਹਾਡੀ ਸਥਿਤੀ ਨੂੰ ਹਮਲਾ ਕਰਨ ਦਾ ਖ਼ਤਰਾ ਹੋ ਸਕਦਾ ਹੈ।

ਅੰਤ ਵਿੱਚ, ਬਹੁਤ ਸਾਰੇ ਵੱਖਰੇ ਸੁਰੱਖਿਆ ਸਮੂਹਾਂ ਦੀ ਵਰਤੋਂ ਕਰਨ ਤੋਂ ਬਚੋ।

ਤੁਸੀਂ ਵੱਖਰੇ ਸੁਰੱਖਿਆ ਸਮੂਹਾਂ ਦੀ ਗਿਣਤੀ ਨੂੰ ਘੱਟੋ-ਘੱਟ ਰੱਖਣਾ ਚਾਹੁੰਦੇ ਹੋ। ਖਾਤੇ ਦੀ ਉਲੰਘਣਾ ਕਈ ਕਾਰਨਾਂ ਕਰਕੇ ਹੋ ਸਕਦੀ ਹੈ, ਜਿਨ੍ਹਾਂ ਵਿੱਚੋਂ ਇੱਕ ਗਲਤ ਸੁਰੱਖਿਆ ਸਮੂਹ ਸੈਟਿੰਗ ਹੈ। ਐਂਟਰਪ੍ਰਾਈਜ਼ ਵੱਖਰੇ ਸੁਰੱਖਿਆ ਸਮੂਹਾਂ ਦੀ ਗਿਣਤੀ ਘਟਾ ਕੇ ਖਾਤੇ ਦੀ ਗਲਤ ਸੰਰਚਨਾ ਦੇ ਜੋਖਮ ਨੂੰ ਸੀਮਤ ਕਰ ਸਕਦੇ ਹਨ।

ਇਹਨਾਂ ਚਾਰ ਮਹੱਤਵਪੂਰਨ ਵਧੀਆ ਅਭਿਆਸਾਂ ਦੀ ਪਾਲਣਾ ਕਰਕੇ, ਤੁਸੀਂ ਆਪਣੇ AWS ਡੇਟਾ ਨੂੰ ਸੁਰੱਖਿਅਤ ਅਤੇ ਸੁਰੱਖਿਅਤ ਰੱਖਣ ਵਿੱਚ ਮਦਦ ਕਰ ਸਕਦੇ ਹੋ। ਸੁਰੱਖਿਆ ਸਮੂਹ ਦਾ ਇੱਕ ਮਹੱਤਵਪੂਰਨ ਹਿੱਸਾ ਹਨ AWS ਸੁਰੱਖਿਆ, ਇਸ ਲਈ ਇਹ ਸਮਝਣ ਲਈ ਸਮਾਂ ਕੱਢਣਾ ਯਕੀਨੀ ਬਣਾਓ ਕਿ ਉਹ ਕਿਵੇਂ ਕੰਮ ਕਰਦੇ ਹਨ ਅਤੇ ਉਹਨਾਂ ਨੂੰ ਸਹੀ ਢੰਗ ਨਾਲ ਕੌਂਫਿਗਰ ਕਰਦੇ ਹਨ।

ਪੜ੍ਹਨ ਲਈ ਧੰਨਵਾਦ!

ਕੀ ਤੁਹਾਡੇ ਕੋਲ AWS ਸੁਰੱਖਿਆ ਸਮੂਹਾਂ ਬਾਰੇ ਕੋਈ ਸਵਾਲ ਜਾਂ ਟਿੱਪਣੀਆਂ ਹਨ?

ਸਾਨੂੰ ਹੇਠਾਂ ਦਿੱਤੀਆਂ ਟਿੱਪਣੀਆਂ ਵਿੱਚ ਦੱਸੋ ਜਾਂ contact@hailbytes.com ਰਾਹੀਂ ਸਾਨੂੰ ਪਿੰਗ ਕਰੋ!

ਅਤੇ ਸਾਰੀਆਂ ਚੀਜ਼ਾਂ ਬਾਰੇ Amazon ਵੈੱਬ ਸੇਵਾਵਾਂ ਬਾਰੇ ਹੋਰ ਮਦਦਗਾਰ ਸੁਝਾਵਾਂ ਅਤੇ ਜੁਗਤਾਂ ਲਈ ਟਵਿੱਟਰ ਅਤੇ ਫੇਸਬੁੱਕ 'ਤੇ ਸਾਡਾ ਅਨੁਸਰਣ ਕਰਨਾ ਯਕੀਨੀ ਬਣਾਓ।

ਅਗਲੀ ਵਾਰ ਤੱਕ!