CI/CD ਪਾਈਪਲਾਈਨ ਕੀ ਹੈ ਅਤੇ ਇਸਦਾ ਸੁਰੱਖਿਆ ਨਾਲ ਕੀ ਸਬੰਧ ਹੈ?

ਇਸ ਬਲਾਗ ਪੋਸਟ ਵਿੱਚ, ਅਸੀਂ ਉਸ ਸਵਾਲ ਦਾ ਜਵਾਬ ਦੇਵਾਂਗੇ ਅਤੇ ਤੁਹਾਨੂੰ ਪ੍ਰਦਾਨ ਕਰਾਂਗੇ ਜਾਣਕਾਰੀ ਇਹ ਕਿਵੇਂ ਯਕੀਨੀ ਬਣਾਉਣਾ ਹੈ ਕਿ ਤੁਹਾਡੀ ci/cd ਪਾਈਪਲਾਈਨ ਜਿੰਨੀ ਸੰਭਵ ਹੋ ਸਕੇ ਸੁਰੱਖਿਅਤ ਹੈ।

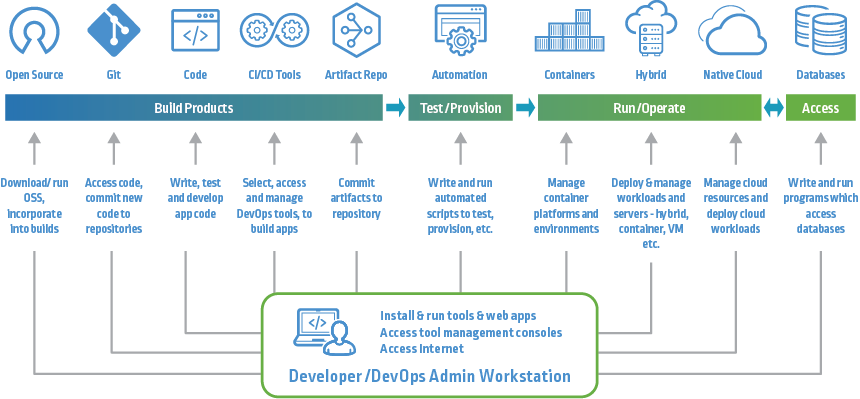

CI/CD ਪਾਈਪਲਾਈਨ ਇੱਕ ਪ੍ਰਕਿਰਿਆ ਹੈ ਜੋ ਸਾਫਟਵੇਅਰ ਦੇ ਬਿਲਡ, ਟੈਸਟ ਅਤੇ ਰੀਲੀਜ਼ ਨੂੰ ਸਵੈਚਾਲਤ ਕਰਦੀ ਹੈ। ਇਸਦੀ ਵਰਤੋਂ ਕਲਾਉਡ-ਅਧਾਰਤ ਅਤੇ ਆਨ-ਪ੍ਰੀਮਿਸ ਐਪਲੀਕੇਸ਼ਨਾਂ ਦੋਵਾਂ ਲਈ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ। ਨਿਰੰਤਰ ਏਕੀਕਰਣ (CI) ਦਿਨ ਵਿੱਚ ਕਈ ਵਾਰ ਇੱਕ ਸ਼ੇਅਰਡ ਰਿਪੋਜ਼ਟਰੀ ਵਿੱਚ ਕੋਡ ਤਬਦੀਲੀਆਂ ਨੂੰ ਏਕੀਕ੍ਰਿਤ ਕਰਨ ਦੀ ਸਵੈਚਾਲਤ ਪ੍ਰਕਿਰਿਆ ਨੂੰ ਦਰਸਾਉਂਦਾ ਹੈ।

ਇਹ ਡਿਵੈਲਪਰਾਂ ਦੇ ਕੋਡ ਤਬਦੀਲੀਆਂ ਵਿਚਕਾਰ ਟਕਰਾਅ ਦੀਆਂ ਸੰਭਾਵਨਾਵਾਂ ਨੂੰ ਘਟਾਉਣ ਵਿੱਚ ਮਦਦ ਕਰਦਾ ਹੈ। ਨਿਰੰਤਰ ਡਿਲੀਵਰੀ (CD) ਇੱਕ ਟੈਸਟਿੰਗ ਜਾਂ ਉਤਪਾਦਨ ਵਾਤਾਵਰਣ ਵਿੱਚ ਆਪਣੇ ਆਪ ਤਬਦੀਲੀਆਂ ਨੂੰ ਲਾਗੂ ਕਰਕੇ ਚੀਜ਼ਾਂ ਨੂੰ ਇੱਕ ਕਦਮ ਹੋਰ ਅੱਗੇ ਲੈ ਜਾਂਦੀ ਹੈ। ਇਸ ਤਰ੍ਹਾਂ, ਤੁਸੀਂ ਆਪਣੇ ਉਪਭੋਗਤਾਵਾਂ ਲਈ ਤੇਜ਼ੀ ਅਤੇ ਸੁਰੱਖਿਅਤ ਢੰਗ ਨਾਲ ਨਵੀਆਂ ਵਿਸ਼ੇਸ਼ਤਾਵਾਂ ਜਾਂ ਬੱਗ ਫਿਕਸ ਕਰ ਸਕਦੇ ਹੋ।

CI/CD ਪਾਈਪਲਾਈਨ ਦੀ ਵਰਤੋਂ ਕਰਨ ਦਾ ਇੱਕ ਫਾਇਦਾ ਇਹ ਹੈ ਕਿ ਇਹ ਸੌਫਟਵੇਅਰ ਗੁਣਵੱਤਾ ਨੂੰ ਬਿਹਤਰ ਬਣਾਉਣ ਅਤੇ ਜੋਖਮਾਂ ਨੂੰ ਘਟਾਉਣ ਵਿੱਚ ਮਦਦ ਕਰ ਸਕਦਾ ਹੈ। ਜਦੋਂ ਕੋਡ ਤਬਦੀਲੀਆਂ ਸਵੈਚਲਿਤ ਤੌਰ 'ਤੇ ਬਣਾਈਆਂ ਜਾਂਦੀਆਂ ਹਨ, ਟੈਸਟ ਕੀਤੀਆਂ ਜਾਂਦੀਆਂ ਹਨ, ਅਤੇ ਤੈਨਾਤ ਕੀਤੀਆਂ ਜਾਂਦੀਆਂ ਹਨ, ਤਾਂ ਗਲਤੀਆਂ ਨੂੰ ਜਲਦੀ ਫੜਨਾ ਆਸਾਨ ਹੋ ਜਾਂਦਾ ਹੈ। ਇਹ ਲੰਬੇ ਸਮੇਂ ਵਿੱਚ ਸਮੇਂ ਅਤੇ ਪੈਸੇ ਦੀ ਬਚਤ ਕਰਦਾ ਹੈ ਕਿਉਂਕਿ ਤੁਹਾਨੂੰ ਬਾਅਦ ਵਿੱਚ ਲਾਈਨ ਵਿੱਚ ਬਹੁਤ ਸਾਰੇ ਬੱਗ ਠੀਕ ਕਰਨ ਦੀ ਲੋੜ ਨਹੀਂ ਪਵੇਗੀ। ਇਸ ਤੋਂ ਇਲਾਵਾ, ਸਵੈਚਲਿਤ ਤੈਨਾਤੀਆਂ ਦਾ ਮਤਲਬ ਹੈ ਕਿ ਮਨੁੱਖੀ ਗਲਤੀ ਲਈ ਘੱਟ ਥਾਂ ਹੈ।

ਹਾਲਾਂਕਿ, ਇੱਕ CI/CD ਪਾਈਪਲਾਈਨ ਸਥਾਪਤ ਕਰਨਾ ਕੁਝ ਦੇ ਨਾਲ ਆਉਂਦਾ ਹੈ ਸੁਰੱਖਿਆ ਖਤਰੇ ਜਿਸ ਬਾਰੇ ਤੁਹਾਨੂੰ ਸੁਚੇਤ ਹੋਣ ਦੀ ਲੋੜ ਹੈ। ਉਦਾਹਰਨ ਲਈ, ਜੇਕਰ ਕੋਈ ਹਮਲਾਵਰ ਤੁਹਾਡੇ CI ਸਰਵਰ ਤੱਕ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕਰਦਾ ਹੈ, ਤਾਂ ਉਹ ਸੰਭਾਵੀ ਤੌਰ 'ਤੇ ਤੁਹਾਡੀ ਬਿਲਡ ਪ੍ਰਕਿਰਿਆ ਵਿੱਚ ਹੇਰਾਫੇਰੀ ਕਰ ਸਕਦੇ ਹਨ ਅਤੇ ਤੁਹਾਡੇ ਸੌਫਟਵੇਅਰ ਵਿੱਚ ਖਤਰਨਾਕ ਕੋਡ ਨੂੰ ਇੰਜੈਕਟ ਕਰ ਸਕਦੇ ਹਨ। ਇਹੀ ਕਾਰਨ ਹੈ ਕਿ ਤੁਹਾਡੀ CI/CD ਪਾਈਪਲਾਈਨ ਦੀ ਸੁਰੱਖਿਆ ਲਈ ਸੁਰੱਖਿਆ ਉਪਾਅ ਕਰਨੇ ਮਹੱਤਵਪੂਰਨ ਹਨ।

ਕੁਝ ਚੀਜ਼ਾਂ ਜੋ ਤੁਸੀਂ ਆਪਣੀ CI/CD ਪਾਈਪਲਾਈਨ ਨੂੰ ਸੁਰੱਖਿਅਤ ਕਰਨ ਲਈ ਕਰ ਸਕਦੇ ਹੋ ਉਹਨਾਂ ਵਿੱਚ ਸ਼ਾਮਲ ਹਨ:

- ਆਪਣੇ ਕੋਡ ਤਬਦੀਲੀਆਂ ਲਈ ਇੱਕ ਪ੍ਰਾਈਵੇਟ ਗਿੱਟ ਰਿਪੋਜ਼ਟਰੀ ਦੀ ਵਰਤੋਂ ਕਰੋ। ਇਸ ਤਰ੍ਹਾਂ, ਸਿਰਫ਼ ਉਹ ਲੋਕ ਜਿਨ੍ਹਾਂ ਕੋਲ ਰਿਪੋਜ਼ਟਰੀ ਤੱਕ ਪਹੁੰਚ ਹੈ, ਉਹ ਕੋਡ ਨੂੰ ਦੇਖ ਸਕਦੇ ਹਨ ਜਾਂ ਬਦਲ ਸਕਦੇ ਹਨ।

- ਆਪਣੇ CI ਸਰਵਰ ਲਈ ਦੋ-ਕਾਰਕ ਪ੍ਰਮਾਣਿਕਤਾ ਸੈਟ ਅਪ ਕਰੋ। ਇਹ ਸੁਰੱਖਿਆ ਦੀ ਇੱਕ ਵਾਧੂ ਪਰਤ ਜੋੜਦਾ ਹੈ ਅਤੇ ਹਮਲਾਵਰਾਂ ਲਈ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕਰਨਾ ਵਧੇਰੇ ਮੁਸ਼ਕਲ ਬਣਾਉਂਦਾ ਹੈ।

- ਇੱਕ ਸੁਰੱਖਿਅਤ ਨਿਰੰਤਰ ਏਕੀਕਰਣ ਟੂਲ ਦੀ ਵਰਤੋਂ ਕਰੋ ਜਿਸ ਵਿੱਚ ਬਿਲਟ-ਇਨ ਸੁਰੱਖਿਆ ਵਿਸ਼ੇਸ਼ਤਾਵਾਂ ਹਨ, ਜਿਵੇਂ ਕਿ ਐਨਕ੍ਰਿਪਸ਼ਨ ਅਤੇ ਉਪਭੋਗਤਾ ਪ੍ਰਬੰਧਨ।

ਇਹਨਾਂ ਦੀ ਪਾਲਣਾ ਕਰਕੇ ਵਧੀਆ ਅਮਲ, ਤੁਸੀਂ ਆਪਣੀ CI/CD ਪਾਈਪਲਾਈਨ ਨੂੰ ਸੁਰੱਖਿਅਤ ਰੱਖਣ ਅਤੇ ਇਹ ਯਕੀਨੀ ਬਣਾਉਣ ਵਿੱਚ ਮਦਦ ਕਰ ਸਕਦੇ ਹੋ ਕਿ ਤੁਹਾਡਾ ਸੌਫਟਵੇਅਰ ਉੱਚ ਗੁਣਵੱਤਾ ਵਾਲਾ ਹੈ। ਕੀ ਤੁਹਾਡੇ ਕੋਲ CI/CD ਪਾਈਪਲਾਈਨ ਨੂੰ ਸੁਰੱਖਿਅਤ ਕਰਨ ਲਈ ਕੋਈ ਹੋਰ ਸੁਝਾਅ ਹਨ? ਸਾਨੂੰ ਟਿੱਪਣੀਆਂ ਵਿੱਚ ਦੱਸੋ!

ਕੀ ਤੁਸੀਂ CI/CD ਪਾਈਪਲਾਈਨਾਂ ਬਾਰੇ ਹੋਰ ਜਾਣਨਾ ਚਾਹੁੰਦੇ ਹੋ ਅਤੇ ਉਹਨਾਂ ਨੂੰ ਕਿਵੇਂ ਸੈੱਟ ਕਰਨਾ ਹੈ?

DevOps ਵਧੀਆ ਅਭਿਆਸਾਂ 'ਤੇ ਹੋਰ ਪੋਸਟਾਂ ਲਈ ਬਣੇ ਰਹੋ। ਜੇਕਰ ਤੁਸੀਂ ਇੱਕ ਨਿਰੰਤਰ ਏਕੀਕਰਣ ਟੂਲ ਦੀ ਭਾਲ ਕਰ ਰਹੇ ਹੋ ਜਿਸ ਵਿੱਚ ਸੁਰੱਖਿਆ ਵਿਸ਼ੇਸ਼ਤਾਵਾਂ ਬਿਲਟ-ਇਨ ਹਨ, ਤਾਂ AWS 'ਤੇ ਸਾਡੇ ਸੁਰੱਖਿਅਤ ਜੇਨਕਿਨਸ CI ਪਲੇਟਫਾਰਮ ਤੱਕ ਅਗਾਊਂ ਪਹੁੰਚ ਲਈ ਸਾਨੂੰ contact@hailbytes.com 'ਤੇ ਈਮੇਲ ਕਰੋ। ਸਾਡੇ ਪਲੇਟਫਾਰਮ ਵਿੱਚ ਤੁਹਾਡੇ ਡੇਟਾ ਨੂੰ ਸੁਰੱਖਿਅਤ ਰੱਖਣ ਵਿੱਚ ਮਦਦ ਲਈ ਏਨਕ੍ਰਿਪਸ਼ਨ, ਉਪਭੋਗਤਾ ਪ੍ਰਬੰਧਨ ਅਤੇ ਭੂਮਿਕਾ-ਅਧਾਰਿਤ ਪਹੁੰਚ ਨਿਯੰਤਰਣ ਸ਼ਾਮਲ ਹੈ। ਅੱਜ ਇੱਕ ਮੁਫ਼ਤ ਅਜ਼ਮਾਇਸ਼ ਲਈ ਈਮੇਲ ਕਰੋ। ਪੜ੍ਹਨ ਲਈ ਧੰਨਵਾਦ, ਅਗਲੀ ਵਾਰ ਤੱਕ.