ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦਾ ਸਿਧਾਂਤ, ਜਿਸ ਨੂੰ POLP ਵੀ ਕਿਹਾ ਜਾਂਦਾ ਹੈ, ਇੱਕ ਸੁਰੱਖਿਆ ਸਿਧਾਂਤ ਹੈ ਜੋ ਇਹ ਨਿਰਧਾਰਤ ਕਰਦਾ ਹੈ ਕਿ ਇੱਕ ਸਿਸਟਮ ਦੇ ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਉਹਨਾਂ ਦੇ ਕਾਰਜਾਂ ਨੂੰ ਪੂਰਾ ਕਰਨ ਲਈ ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦਿੱਤੇ ਜਾਣੇ ਚਾਹੀਦੇ ਹਨ। ਇਹ ਯਕੀਨੀ ਬਣਾਉਣ ਵਿੱਚ ਮਦਦ ਕਰਦਾ ਹੈ ਕਿ ਉਪਭੋਗਤਾ ਉਸ ਡੇਟਾ ਤੱਕ ਪਹੁੰਚ ਜਾਂ ਸੋਧ ਨਹੀਂ ਕਰ ਸਕਦੇ ਜਿਸ ਤੱਕ ਉਹਨਾਂ ਨੂੰ ਪਹੁੰਚ ਨਹੀਂ ਹੋਣੀ ਚਾਹੀਦੀ।

ਇਸ ਬਲਾਗ ਪੋਸਟ ਵਿੱਚ, ਅਸੀਂ ਚਰਚਾ ਕਰਾਂਗੇ ਕਿ ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦਾ ਸਿਧਾਂਤ ਕੀ ਹੈ ਅਤੇ ਤੁਸੀਂ ਇਸਨੂੰ ਆਪਣੇ ਕਾਰੋਬਾਰ ਵਿੱਚ ਕਿਵੇਂ ਲਾਗੂ ਕਰ ਸਕਦੇ ਹੋ।

ਘੱਟੋ-ਘੱਟ ਅਧਿਕਾਰਾਂ ਦਾ ਸਿਧਾਂਤ (POLP) ਇੱਕ ਸੁਰੱਖਿਆ ਦਿਸ਼ਾ-ਨਿਰਦੇਸ਼ ਹੈ ਜਿਸ ਵਿੱਚ ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਉਹਨਾਂ ਦੇ ਕੰਮ ਦੇ ਕਰਤੱਵਾਂ ਨੂੰ ਨਿਭਾਉਣ ਲਈ ਲੋੜੀਂਦੇ ਘੱਟੋ-ਘੱਟ ਪੱਧਰ ਤੱਕ ਪਹੁੰਚ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ।

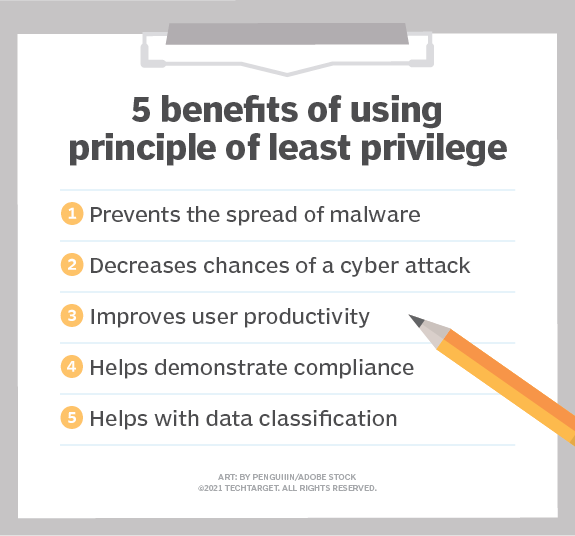

ਸੰਸਥਾਵਾਂ ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦੇ ਸਿਧਾਂਤ ਦੀ ਵਰਤੋਂ ਕਿਉਂ ਕਰਦੀਆਂ ਹਨ?

POLP ਦਾ ਉਦੇਸ਼ ਉਪਭੋਗਤਾਵਾਂ ਦੇ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰਾਂ ਨੂੰ ਸੀਮਿਤ ਕਰਕੇ ਗਲਤੀਆਂ ਅਤੇ ਖਤਰਨਾਕ ਗਤੀਵਿਧੀ ਤੋਂ ਸੰਭਾਵੀ ਨੁਕਸਾਨ ਨੂੰ ਘਟਾਉਣਾ ਹੈ।

ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦੇ ਸਿਧਾਂਤ ਨੂੰ ਲਾਗੂ ਕਰਨਾ ਮੁਸ਼ਕਲ ਹੋ ਸਕਦਾ ਹੈ, ਕਿਉਂਕਿ ਇਸ ਨੂੰ ਧਿਆਨ ਨਾਲ ਸੋਚਣ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ ਕਿ ਹਰੇਕ ਉਪਭੋਗਤਾ ਨੂੰ ਆਪਣਾ ਕੰਮ ਕਰਨ ਦੇ ਯੋਗ ਹੋਣ ਲਈ ਕੀ ਚਾਹੀਦਾ ਹੈ ਅਤੇ ਹੋਰ ਕੁਝ ਨਹੀਂ।

ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦੇ ਸਿਧਾਂਤ ਨੂੰ ਲਾਗੂ ਕਰਦੇ ਸਮੇਂ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰਾਂ ਦੀਆਂ ਦੋ ਮੁੱਖ ਕਿਸਮਾਂ ਹਨ ਜਿਨ੍ਹਾਂ 'ਤੇ ਵਿਚਾਰ ਕਰਨ ਦੀ ਲੋੜ ਹੈ:

- ਸਿਸਟਮ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ: ਇਹ ਉਹ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਹਨ ਜੋ ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਸਿਸਟਮ 'ਤੇ ਕਾਰਵਾਈਆਂ ਕਰਨ ਦੀ ਇਜਾਜ਼ਤ ਦਿੰਦੇ ਹਨ, ਜਿਵੇਂ ਕਿ ਫਾਈਲਾਂ ਤੱਕ ਪਹੁੰਚ ਕਰਨਾ ਜਾਂ ਇੰਸਟਾਲ ਕਰਨਾ ਸਾਫਟਵੇਅਰ.

- ਡੇਟਾ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ: ਇਹ ਉਹ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਹਨ ਜੋ ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਡੇਟਾ ਤੱਕ ਪਹੁੰਚ ਅਤੇ ਸੋਧ ਕਰਨ ਦੀ ਆਗਿਆ ਦਿੰਦੇ ਹਨ, ਜਿਵੇਂ ਕਿ ਫਾਈਲਾਂ ਨੂੰ ਪੜ੍ਹਨਾ, ਲਿਖਣਾ ਜਾਂ ਮਿਟਾਉਣਾ।

ਸਿਸਟਮ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਆਮ ਤੌਰ 'ਤੇ ਡਾਟਾ ਅਧਿਕਾਰਾਂ ਨਾਲੋਂ ਜ਼ਿਆਦਾ ਪ੍ਰਤਿਬੰਧਿਤ ਹੁੰਦੇ ਹਨ, ਕਿਉਂਕਿ ਉਹਨਾਂ ਨੂੰ ਅਜਿਹੀਆਂ ਕਾਰਵਾਈਆਂ ਕਰਨ ਲਈ ਵਰਤਿਆ ਜਾ ਸਕਦਾ ਹੈ ਜੋ ਸਿਸਟਮ ਨੂੰ ਸੰਭਾਵੀ ਤੌਰ 'ਤੇ ਨੁਕਸਾਨ ਪਹੁੰਚਾ ਸਕਦੀਆਂ ਹਨ। ਉਦਾਹਰਨ ਲਈ, ਇੱਕ ਫਾਈਲ ਨੂੰ ਪੜ੍ਹਨ ਦੀ ਪਹੁੰਚ ਵਾਲਾ ਉਪਭੋਗਤਾ ਇਸਨੂੰ ਮਿਟਾ ਨਹੀਂ ਸਕਦਾ, ਪਰ ਲਿਖਣ ਦੀ ਪਹੁੰਚ ਵਾਲਾ ਉਪਭੋਗਤਾ ਕਰ ਸਕਦਾ ਹੈ। ਡੇਟਾ ਦੇ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰਾਂ ਨੂੰ ਵੀ ਧਿਆਨ ਨਾਲ ਵਿਚਾਰਿਆ ਜਾਣਾ ਚਾਹੀਦਾ ਹੈ, ਕਿਉਂਕਿ ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਬਹੁਤ ਜ਼ਿਆਦਾ ਪਹੁੰਚ ਦੇਣ ਨਾਲ ਡੇਟਾ ਦਾ ਨੁਕਸਾਨ ਜਾਂ ਭ੍ਰਿਸ਼ਟਾਚਾਰ ਹੋ ਸਕਦਾ ਹੈ।

ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦੇ ਸਿਧਾਂਤ ਨੂੰ ਲਾਗੂ ਕਰਦੇ ਸਮੇਂ, ਸੁਰੱਖਿਆ ਅਤੇ ਉਪਯੋਗਤਾ ਵਿਚਕਾਰ ਸੰਤੁਲਨ ਬਣਾਉਣਾ ਮਹੱਤਵਪੂਰਨ ਹੈ। ਜੇਕਰ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਬਹੁਤ ਪ੍ਰਤਿਬੰਧਿਤ ਹਨ, ਤਾਂ ਉਪਭੋਗਤਾ ਆਪਣੀਆਂ ਨੌਕਰੀਆਂ ਨੂੰ ਪ੍ਰਭਾਵਸ਼ਾਲੀ ਢੰਗ ਨਾਲ ਕਰਨ ਵਿੱਚ ਅਸਮਰੱਥ ਹੋਣਗੇ। ਦੂਜੇ ਪਾਸੇ, ਜੇਕਰ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਬਹੁਤ ਢਿੱਲੇ ਹਨ, ਤਾਂ ਸੁਰੱਖਿਆ ਦੀ ਉਲੰਘਣਾ ਦਾ ਵਧੇਰੇ ਜੋਖਮ ਹੁੰਦਾ ਹੈ। ਸਹੀ ਸੰਤੁਲਨ ਲੱਭਣਾ ਮੁਸ਼ਕਲ ਹੋ ਸਕਦਾ ਹੈ, ਪਰ ਇੱਕ ਸੁਰੱਖਿਅਤ ਸਿਸਟਮ ਨੂੰ ਬਣਾਈ ਰੱਖਣ ਲਈ ਇਹ ਜ਼ਰੂਰੀ ਹੈ।

ਘੱਟੋ-ਘੱਟ ਵਿਸ਼ੇਸ਼ ਅਧਿਕਾਰ ਦਾ ਸਿਧਾਂਤ ਇੱਕ ਮਹੱਤਵਪੂਰਨ ਸੁਰੱਖਿਆ ਦਿਸ਼ਾ-ਨਿਰਦੇਸ਼ ਹੈ ਜਿਸਨੂੰ ਕਿਸੇ ਵੀ ਸਿਸਟਮ ਨੂੰ ਡਿਜ਼ਾਈਨ ਕਰਦੇ ਸਮੇਂ ਵਿਚਾਰਿਆ ਜਾਣਾ ਚਾਹੀਦਾ ਹੈ। ਧਿਆਨ ਨਾਲ ਵਿਚਾਰ ਕਰਕੇ ਕਿ ਹਰੇਕ ਉਪਭੋਗਤਾ ਨੂੰ ਕੀ ਕਰਨ ਦੇ ਯੋਗ ਹੋਣ ਦੀ ਲੋੜ ਹੈ, ਤੁਸੀਂ ਖਤਰਨਾਕ ਗਤੀਵਿਧੀ ਤੋਂ ਡੇਟਾ ਦੇ ਨੁਕਸਾਨ ਜਾਂ ਨੁਕਸਾਨ ਦੇ ਜੋਖਮ ਨੂੰ ਘਟਾਉਣ ਵਿੱਚ ਮਦਦ ਕਰ ਸਕਦੇ ਹੋ।